Et team av forskere fraKU Leuven Universiteteti Belgia, nylig brakt frem i lyset en familie av kritiske sårbarheter som angårøkosystem av Bluetooth-lydtilbehørsamlet kalt WhisperPair. Disse sikkerhetsmangler utnytter svakheter som ligger i implementeringen av Google Fast Pairteknologi utviklet for å lette umiddelbar synkronisering mellom enheter og tilbehør (ekte trådløse øretelefoner, hodetelefoner Og høyttaler), transformerer en funksjon designet for å gjøre livet enklere for brukeren til en potensiell cyberangrepsvektor.

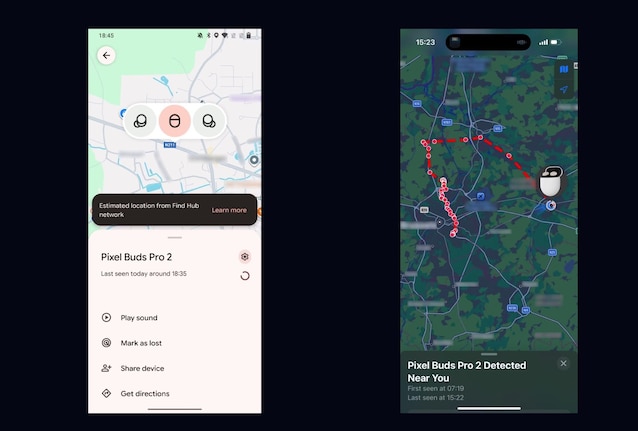

Studier utført av forskere tyder på at problemet ikke er begrenset til en enkelt produsent, men representerer en systemsvikt som involverer hundrevis av millioner av enheter som for tiden er på markedet, inkludert flaggskipprodukter som f.eks. Google Pixel Buds Pro 2hodetelefoner Sony av serien WH-1000XM (inkludert versjoner XM4, XM5 og den XM6) og produkter fra merker som OnePlus Og Ikke noe. Ifølge forskere, en angriper som er innenfor rekkevidde av 14 meter kan tvinge sammenkobling med offerets hodetelefoner, øretelefoner eller høyttalere uten fysisk interaksjon og uten at brukeren selv er klar over det. Når tilkoblingen er opprettet, får angriperen full kontroll over tilbehøret, ved å kunne spille av lyder på høyt volum, avskjære omgivelseslyd via den integrerte mikrofonen eller, et enda mer lumsk scenario, spore offerets fysiske plassering ved hjelp av det globale nettverket Finn Hub av Google.

Det er avgjørende å fremheve at denne sårbarheten ligger i fastvare av selve tilbehøret og ikke i smarttelefonen: dette betyr at iPhone-brukere som bruker disse hodetelefonene også er utsatt for samme risiko, og den eneste definitive løsningen er ikke å oppdatere telefonen eller deaktivere Bluetooth, men installere spesifikke fastvareoppdateringer utstedt av produsentene av det aktuelle lydtilbehøret.

WhisperPair: hvor lumsk feilen er

Går inn i den tekniske fordelen ved hvordan WhisperPair-angrepet utvikler segmå vi ta et skritt tilbake og forstå hvordan kommunikasjonsprotokollen mellom enheter fungerer. Normalt for å starte prosedyren Rask parsender en «søker»-enhet (som en smarttelefon) en melding til en «leverandør»-enhet (lydtilbehøret) som indikerer at den har til hensikt å pare. I henhold til sikkerhetsspesifikasjonene skal leverandørenheten ignorere slike forespørsler hvis den ikke eksplisitt har blitt satt i «sammenkoblingsmodus» av brukeren (vanligvis ved å trykke på en fysisk knapp). Forskerne fant imidlertid at «mange enheter klarer ikke å håndheve denne kontrollen i praksis, noe som lar uautoriserte enheter starte sammenkoblingsprosessen». En angriper som bruker vanlig maskinvare (en bærbar datamaskin, en Raspberry Pi osv.) og plasserer seg innenfor en rekkevidde av 14 meterkan utnytte denne mangelen på bekreftelse til å etablere en standard Bluetooth-tilkobling i en median på bare 10 sekunderfullstendig omgå brukersamtykke.

De implikasjoner for personvernet bli enda mer delikat hvis vi vurdererintegrasjon med Googles Find Hub-nettverk, systemet som brukes til å finne tapte enheter gjennom crowdsourced geolokalisering. Protokollen krever at det ved første sammenkobling med en Android-enhet skrives en «kontonøkkel» på tilbehøret som etablerer eierskap. Hvis offeret Bruk hodetelefonene kun med enheter som ikke er Android-enheter (for eksempel en iPhone eller en PC) eller aldri har knyttet dem til en Google-konto på en Android-enhet, tilbehøret forblir uten registrert eier. I dette scenariet kan angriperen injisere sin egen nøkkel, og registrere seg som den legitime eieren. Fra det øyeblikket kan det overvåke offerets bevegelser gjennom Finn Hub-nettverket. Selv om systemet kan sende et varsel om «uønsket sporing» til offeret etter noen timer eller dager, vil det paradoksalt nok peke på offerets enhet som kilden, noe som fører til at brukeren avviser advarselen som en programvarefeil, mens sporingen fortsetter uforstyrret.

Alvorligheten av situasjonen forsterkes av det faktum at disse enhetene har bestått både produsentenes kvalitetskontroller og Googles sertifiseringsprosess, noe som fremhever en feil i sikkerhetsverifiseringskjeden på industrinivå. Google, informert om problemet iaugust 2025etter å ha klassifisert sårbarheten som kritisk (CVE-2025-36911), kan være «samarbeid med økosystempartnerne dine for å frigi sikkerhetsoppdateringer». Dette er i hvert fall det vi leser i rapporten utarbeidet av forskerne.

Hvordan beskytte deg mot cyberangrep

For å effektivt beskytte deg mot WhisperPair, er det viktig å forstå at oppdatering av smarttelefonens operativsystem, enten det er Android eller iOS, ikke løser rotproblemet. Selv å gjenopprette hodetelefonene til fabrikkinnstillingene er ikke en løsning, siden det bare fjerner de eksisterende sammenkoblingene, men ikke fikser kodefeilen som tillater inntrengningen. Det eneste virkelige forsvaret består ifastvareoppdatering av det sårbare tilbehøret. Dette er rådet sikkerhetsforskere selv gir:

Den eneste måten å løse dette sikkerhetsproblemet på er å installere en programvareoppdatering utgitt av tilbehørsprodusenten. Mens mange produsenter har gitt ut oppdateringer for berørte enheter, kan det hende at programvareoppdateringer ennå ikke er tilgjengelige for alle sårbare enheter. Vi oppfordrer forskere og brukere til å sjekke tilgjengeligheten av oppdateringer direkte med produsenten.