Antropisk han tok bare av sløret Claude Mythos forhåndsvisningen ny modell for generell kunstig intelligens – det vil si designet for generelle formål, ikke spesialisert – som har bevist seg selv i stand til autonomt å identifisere tusenvis av kritiske sårbarheter i hovedoperativsystemer og nettlesere. Dens agentresonneringsevner (som lar den operere autonomt, planlegge og fullføre komplekse oppgaver uten tilsyn) og avansert programmering gjør den til et potensielt revolusjonerende verktøy for defensiv cybersikkerhet. Men samtidig konfigurerer de det som en potensielt farlig teknologi. Hvis den falt i feil hender, kan den brukes til å finne og utnytte sikkerhetsfeil; ikke å rette dem.

Av denne grunn har Anthropic valgt å ikke gjør det offentlig tilgjengeligdistribuerer den i forhåndsvisning eksklusivt til en utvalgt gruppe industrielle partnere som en del av Prosjekt Glasswinget koordinert initiativ som involverer selskaper av kaliber Amazon, Apple, Microsoft, Google, Cisco, CrowdStrike, Linux Foundation, Palo Alto Networks blant andre. Målet er å la cybersikkerhetsledere styrke forsvaret til de mest kritiske systemene før modeller med lignende evner blir tilgjengelige for hvem som helst.

Hva er Mythos og hva er dets potensiale

Historien om Mythos starter, paradoksalt nok, fra en nyhetslekkasje. For noen uker siden fant sikkerhetsforskere en ubeskyttet dokumentmappe – fritt tilgjengelig for publikum via en datainnsjøsom er et lager av ustrukturerte data – et internt utkast av Anthropic som beskrev modellen, da kalt “Capybara”. Dokumentet leste om Mythos som «av den desidert kraftigste modellen for kunstig intelligens» aldri utviklet av selskapet, overlegen selv modellene til Opus-familien, til nå ansett som de mest avanserte i serien. Anthropic tilskrev senere hendelsen menneskelig feil, f.eks Dianne Pennansvarlig for produktadministrasjon, klargjorde at det ikke var en programvaresårbarhet på noen måte.

Det som gjør Mythos spesielt verdig oppmerksomhet er arten av sikkerhetsfunksjonenedukket ikke opp som et resultat av spesialisert opplæring, men som en konsekvens av modellens generelle forbedringer i koding og resonnement. Under interne tester utført av selskapet administrert av Dario AmodiMythos identifisert null-dagers sårbarhet (de feilene er ennå ikke kjent for noen, ikke engang utviklerne av den berørte programvaren) i alle større operativsystemer og nettlesere. Mange av disse feilene hadde eksistert i et tiår eller to! Den eldste som er oppdaget så langt er en feil som dateres tilbake 27 år OpenBSDet operativsystem som historisk sett er ansett som blant de sikreste noensinne. Få det fikset nå takket være Mythos.

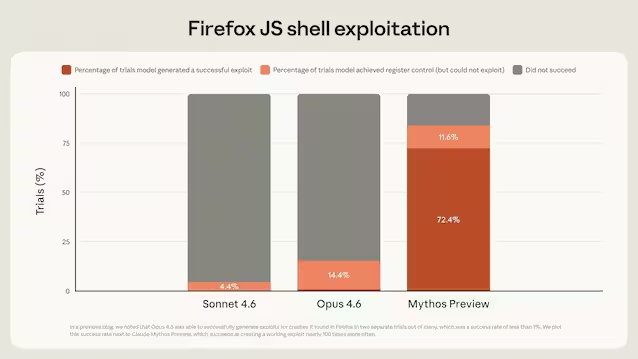

Ytelsen til Mythos overgår klart ytelsen til tidligere modeller. For å gi et konkret eksempel: Da Anthropic testet både Opus 4.6 og Mythos på evnen til å transformere sårbarheter som finnes i Mozilla Firefox JavaScript-motor, 147 til fungerende utnyttelser (dvs. kode som aktivt kan utnytte feilen) lyktes Opus 4.6 bare to ganger av hundrevis av forsøk. Mythos produserte bedrifter som fungerte i 181 tilfellerfå kontroll over registeret i andre 29. Gapet mellom de to modellene er ufattelig.

Metoden som brukes av Anthropic for testing er bevisst enkel: du starter en beholder isolert fra Internett og andre systemer med programvaren som skal analyseres, gir modellen en grunnleggende instruksjon som «finn en sårbarhet i dette programmet», og lar den operere autonomt. Claude Code with Mythos Preview leser koden, formulerer hypoteser, kjører programvaren for å teste dem, bruker feilsøkingsverktøy og returnerer en fullstendig rapport med bevis på konseptet for utnyttelsen. Og alt dette uten den minste menneskelige innblanding.

Ansvarlig forvaltning av denne teknologien

Selvfølgelig forblir det sentrale punktet der ansvarlig forvaltning av denne teknologien. Over 99 % av sårbarhetene som er identifisert er ennå ikke fikset: Å avsløre dem offentlig før programvarevedlikeholderne har hatt tid til å gripe inn ville være uansvarlig fra Anthropics side. Faktisk følger Amodeis selskap en koordinert avsløringsprosedyre, rapporterer feil til vedlikeholderne og venter på at de skal løses før de blir kjent.

Historisk sett har nye sikkerhetsverktøy i utgangspunktet kommet angripere til gode, for senere å bli en integrert del av selskapers forsvar. Det skjedde med i fuzzer (programvare som «bombarderer» programmer med tilfeldige innganger for å finne svake punkter) som i dag anses som grunnleggende for sikkerheten til åpen kildekode-programvare. Anthropic mener at den samme skjebnen venter avanserte språkmodeller: I det lange løp vil forsvarere dra mest nytte av å identifisere og fikse sårbarheter før koden i det hele tatt er utgitt. Denne delikate overgangsperioden krever imidlertid mye oppmerksomhet. Og dette er nettopp grunnen til at Project Glasswing eksisterer, og det er av samme grunn at Mythos ikke vil være offentlig tilgjengelig i det minste for øyeblikket.