Oppdatering av PC-operativsystemet er en rutineoperasjon, som vi gjør uten å tenke så mye over det. Nettkriminelle er klar over dette og har derfor studert en nytt angrep rettet mot Windows 11-brukere. Den ondsinnede kampanjen starter fra et nettsted som imiterer offisiell Microsoft-støtte, ved å bruke en teknikk som kalles skrivefeil: består av å registrere domener som ligner veldig på legitime domener for å lure brukeren og utnytte disse ondsinnede nettsidene for å spre skadelig programvare. La oss se hvordan dette bedraget, gjort kjent av ekspertene på Malwarebytesgjør cyberfellen satt av kriminelle potensielt effektiv.

Hvordan angrepet fungerer

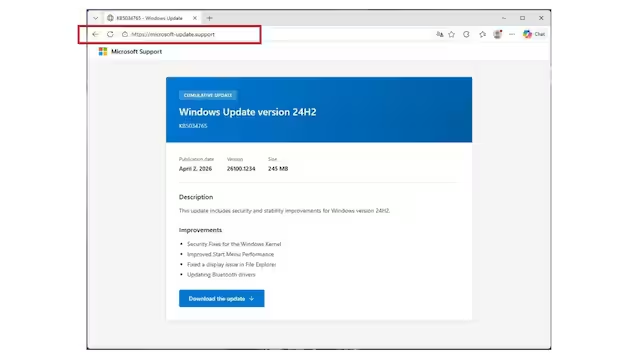

Kjernen i angrepet er dominans microsoft-update(.)støtte (som i skrivende stund ser ut til å være offline). Denne siden tilbyr nedlasting av det som i alle henseender ser ut til å være en kumulativ oppdatering for Windows 11komplett med identifikasjonskode, noe som gjør agnet spesielt troverdig. Dette er et sentralt aspekt av strategien som hackere bruker. Faktisk begynner angrepet med noe som ved første øyekast ikke vekker noen mistanke. Grafikken er raffinert, språket er konsistent med brukerens og en tydelig invitasjon ser ut til å laste ned en tilsynelatende ufarlig oppdatering, hvis ikke nødvendig.

Hvis brukeren bestemmer seg for å fortsette, laster han faktisk ned en fil – WindowsUpdate 1.0.0.msi – med MSI-utvidelse, en standard Windows-installasjonspakke. Nettopp fordi denne typen filer generelt anses som legitime verktøy, vil operasjonen ikke generere umiddelbar mistanke. Dette bidrar til å bygge tillit og redusere sannsynligheten for at brukeren avbryter.

Når filen er åpnet, starter den en installasjonsprosedyre helt lik de vi er vant til på Windows. Det er ingen feilsignaler eller merkelig oppførsel som kan antyde et problem av noe slag, langt mindre installasjon av skadelig programvare. Det er nettopp i denne fasen at det avgjørende trinnet skjer: sammen med den påståtte oppdateringen, introduseres et skjult program, designet for å forbli usynlig, i systemet. Dette programmet vedtar umiddelbart en «kamuflasje»-strategi. Det vises som en normal komponent i operativsystemet og er konfigurert for starter automatisk hver gang vi slår på datamaskinen. På denne måten klarer han å holde seg aktiv over tid uten å vekke oppmerksomhet.

Etter installasjonen går den i gang ved å samle informasjon fra enheten din. La oss snakke om sensitive data som lagrede passord, kontotilgang og i noen tilfeller til og med betalingsdetaljer. Alt skjer i bakgrunnen, uten varsler eller signaler synlige for brukeren. Denne informasjonen sendes deretter til servere kontrollert av angriperne. Dette trinnet er også designet for å gå ubemerket hen, fordi trafikken som genereres kan se ut som normal systemaktivitet.

Grunnen til at denne typen angrep er vanskelig å oppdage ligger nettopp i konstruksjonen: hver fase, tatt individuelt, fremstår som legitim. Den første filen ser ikke ut til å være farlig, installasjonen oppfører seg som forventet, og systemet fortsetter å fungere normalt. Selv noen sikkerhetsverktøy oppdager kanskje ikke umiddelbare uregelmessigheter.

Slik beskytter du deg mot Windows 11 malware

Hva bør du gjøre for å forsvare deg mot den aktuelle skadevare? For å forhindre angrepet, følg ganske enkelt disse tre punktene.

- Vær forsiktig med nettsider som imiterer Microsoft-sider: analyser URL-en til nettstedet du er på (eller som har blitt koblet til), og hvis det ikke ender på «microsoft.com», tilhører det absolutt ikke Microsoft.

- Se etter oppdateringer: Hvis du mottar en e-post, tekstmelding eller annen type kommunikasjon som inviterer deg til å installere en hasteoppdatering, ikke klikk på lenken i meldingen. Se etter oppdateringen ved å gå til delen Innstillinger > Windows Update.

- Slå på automatiske oppdateringer: på denne måten trenger du ikke engang å bekymre deg for å følge forslaget i forrige punkt, og som sikkerhetsekspertene på Malwarebytesvil dette gå til «eliminer behovet for å laste ned oppdateringer manuelt, noe som reduserer risikoen for å installere en falsk oppdatering».