EN utnyttelsessett ringte Coruna ble opprinnelig brukt i målrettede hacking-operasjoner sporet tilbake til en offentlig klient, men i løpet av 2025 det har også blitt observert i kampanjer utført av forskjellige kriminelle grupper og statlige aktører. Dette ble avslørt av noen undersøkelser utført av ekspertene Google Threat Intelligence Group. Fenomenet fremhever en kjent risiko i cybersikkerhetssektoren: støtende verktøy utviklet for etterretningsformål kan unnslippe original kontroll og sirkulere mellom forsøkspersoner som gjenbruker dem til ondsinnede formål.

Coruna er spesielt sofistikert fordi den utnytter en rekke sårbarheter i iOS-systemer og kan kompromittere en enhet ganske enkelt ved å lure brukeren til å besøke en ondsinnet nettside. Forskerne identifiserte også skadelig programvare knyttet til dette settet, kalt Plasmagridi stand til å stjele sensitive data og til og med tømme cryptocurrency-lommebøker. Den gode nyheten er at Apple har allerede rettet opp sårbarhetene som ble utnyttet av angrepssystemet for en tid siden med programvareoppdateringer utgitt til januar 2024. Det beste forsvarsverktøyet for å forsvare seg mot denne sikkerhetsfeilen er derfor alltid det samme: installer systemoppdateringer umiddelbart.

Coruna-utnyttelsessettet: hvor farlig det er

Saken gjelder en såkalt utnyttelsessettdet vil si et sett med verktøy designet for å automatisk utnytte feil i programvare. For å presisere, er en utnyttelse et stykke kode som utnytter en feil eller sårbarhet i et program for å få uautorisert tilgang til et system. Når flere utnyttelser er kombinert til en enkelt programvareinfrastrukturvi snakker om utnyttelsessett. Coruna tilhører denne kategorien og inkluderer ifølge analyser fra sikkerhetsforskere fra Google Threat Intelligence Group og sikkerhetsselskapet iVerify flere teknikker for å omgå beskyttelser innebygd i iPhone-operativsystemet.

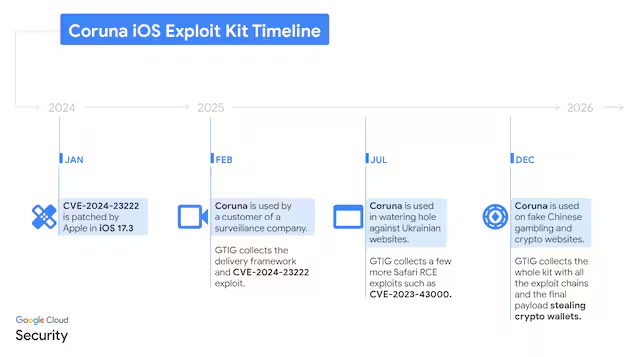

Oppdagelsen av settet dateres tilbake til februar 2025da Googles etterretningsteam for cybertrusler oppdaget det under et smarttelefonkompromissforsøk fra en overvåkingsleverandør. Operasjonen så ut til å være utført på vegne av en offentlig klient. I de påfølgende månedene dukket det samme verktøyet opp igjen i helt andre sammenhenger: først i en storstilt kampanje rettet mot nettsteder som besøkes av ukrainske brukere og tilskrives en russisk spionasjegruppe identifisert som UNC6353da i operasjoner utført av en skuespiller med kinesisk nasjonalitet, kjent som UNC6691som var rettet mot online bettingplattformer og kryptovaluta-relaterte tjenester.

Denne passasjen mellom forskjellige aktører har gitt næring til hypotesen om eksistensen av en svarte markedet for utnyttelserdet vil si et scenario der verktøy utviklet for statlig virksomhet senere selges videre eller gjenbrukes av andre enheter. En spesielt ettertraktet kategori er den av null-dagdvs. de sårbarhetene som er ukjente for programvareprodusentene. Siden det ikke er noen oppdatering (dvs. en korrigerende oppdatering) ennå, kan disse feilene utnyttes med stor effekt av angripere, slik at selskaper som utvikler programvaren «null dager» for å rette opp situasjonen (dette er grunnen til at de kalles zero-day angrep). For ordens skyld, i tilfellet med Coruna, ble sårbarhetene de involverte lappet av Apple januar 2024 med utgivelsen av oppdateringen iOS 17.3.

De Driften av settet er kompleks men angrepsmekanismen kan være overraskende enkel. De identifiserte verktøyene gjør at en enhet kan kompromitteres også gjennom en teknikk som kalles vannhull angrep. Uttrykket henter inspirasjon fra dyreverdenen og spesielt fra strategien som brukes av noen rovdyr som venter på den rette muligheten til å angripe byttet sitt når de er opptatt med å drikke. I cyber-sammenheng refererer det til et angrep der hackere observerer hvilke nettsteder en organisasjons brukere besøker og deretter bruker ett eller flere av disse nettstedene til å distribuere skadelig programvare for å nå sine kriminelle mål.

Når det gjelder Coruna, ville settet kunne feste iPhones med fem forskjellige utnyttelseskjederutnytter totalt sett 23 distinkte sårbarheter. De potensielt utsatte enhetene var de med iOS-versjoner mellom 13.0 (utgitt i 2019) og 17.2.1 (utgitt sent i 2023).

Når smarttelefonen din er kompromittert, ringte en skadelig programvare Plasmagrid. Dette vil kunne samle inn sensitive data, finansiell informasjon og til og med få tilgang til kryptovaluta-lommebøker på enheten.

Slik sikrer du din iPhone

For å forsvare deg mot slike sårbarheter, må du være forberedt på det hold iOS alltid oppdatert. Sikkerhetsoppdateringene utgitt av Apple (og mer generelt av produsenter av smarttelefoner og elektroniske enheter) korrigerer også sårbarhetene som utnyttes av utnyttelsessett, og hemmer mange angrepsteknikker.

Når det ikke er mulig å installere de siste oppdateringene, for eksempel på svært gamle enheter, er ekstra beskyttelse å aktivere isolasjonsmodus som, som Apple forklarer, «alegger til et ekstremt og valgfritt beskyttelsesnivå for det lille antallet brukere som (på grunn av deres identitet og aktivitet) kan være målet for noen av de mest sofistikerte digitale truslene rettet mot dem personlig». Denne avanserte sikkerhetsfunksjonen reduserer enhetens angrepsflater dramatisk samtidig som den begrenser ulike funksjoner. Den er ikke designet for daglig bruk av alle brukere, men den kan representere en effektiv barriere mot sofistikerte angrep, spesielt hvis du tilhører kategorier spesielt målrettet av nettkriminelle, som journalister og aktivister.