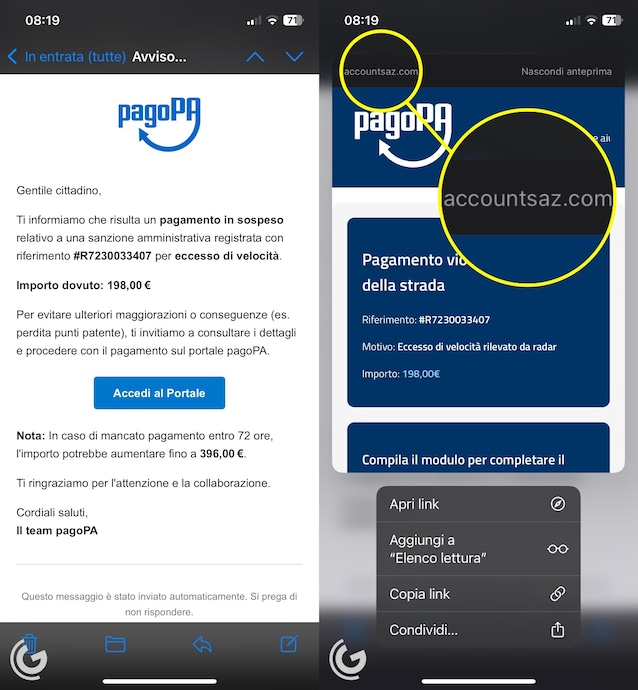

En ny svindel utnytter bildet av betalingssystemet Pagopa Til fordel for offentlige administrasjoner og ledere av offentlige tjenester i Italia for å trekke fra sensitive og/eller pengedata: ofte manifesteres det med en tilsynelatende formell e -post, komplett med en logo Pagopa I overskriften, et presist beløp som skal betales og en numerisk referanse som simulerer en reell praksis. Meldingen snakker om en påstått fint for hastighetsoverskudd For noen hundre euro advarte han om at beløpet kunne doble innen 72 timer Og invitere deg til å klikke på en lenke for å få tilgang til betalingsportalen som du kan regulere posisjonen din så snart som mulig. Alt virker legitimt, men det er det umulige forsøket med godt bygget phishing. Vi skriver inn mer detaljer og ser Hvordan svindelen av den falske boten som skal betales med Pagopa fungerer og hvordan du kan forsvare deg selv.

Hvordan gjenkjenne svindelen til den falske Pagopa -varselet

I følge Cert-agidlandslaget som takler IT -sikkerhet forAgid (Byrå for digitalt Italia), i noen måneder nå har en ny bølge av målrettede datamaskinangrep vært i gang: Tilsynelatende institusjonelle e-post og SMS som simulerer kommunikasjonen av en sanksjon på grunn av en påstått krenkelse av trafikkoden. Meldingen inviterer deg til å betale gjennom en fiktiv portal som imiterer Pagopa -grensesnittet på en ekstremt troverdig måte. De uredelig sidekan nås fra en lenke inkludert i meldingen, reproduserer trofast grafikk, farger og skrifter i den offisielle portalenmen er vert på mistenkelige domener og har det eneste målet å stjele personlig informasjon og bankinformasjon.

En av egenskapene som gjør dette angrepet spesielt lumske er tonen i kommunikasjonen: grammatikken er kuratert, språket er formelt, og e -posten inkluderer numeriske referanser som veldig minner om de virkelige overtredelseskodene (f.eks. #R7230033407). I tillegg a beløp og enhver økning Hvis betalingen ikke blir utført raskt. Denne typen press – overhengende frister og implisitte trusler, for eksempel tap av punkter i førerkortet – er typisk for online svindel: presset brukes til å presse press og presse potensielle ofre til å utføre handlinger uten å reflektere.

Hvordan forsvare deg mot svindelen av den falske Pagopa -varselet

For å beskytte deg mot disse truslene, er det viktig å forbli skinnende og handle med metode. Online svindel utnytter haster for å føre deg til å utføre impulsive handlinger. Den første regelen for Forsvare seg mot svindelen av den falske pagopa -varselet det er derfor det å ikke bli panikk, Ikke åpne mistenkelige lenker Og selvfølgelig, Aldri skriv inn sensitive data – Som papirnummer eller bankopplysninger – før du har utført uavhengige sjekker. Du må ha klart klart, faktisk, det Pagopa krever aldri slik informasjon gjennom meldinger levert via e-post eller SMS.

Analysen av teksten kan også tilby ledetråder: For alarmistiske toner, Forespørsler om personopplysninger eller ikke konsistente lenker med det offisielle domenet til Pagopa (som for posten er Checkout.pagopa.it) er alle viktige alarmklokker, som ikke bør ignoreres i det hele tatt; Det samme gjelder mangelen på sikkerhetssertifikatet Https (preget av tilstedeværelsen av hengelås I nettleseren adresserer linjen), som lar deg skille et trygt sted fra en farlig.

Kontroller også nøye avsender av e-posten: De autentiske betalingene til Pagopa er klare og gjenkjennelige, for eksempel [email protected]. Hvis e -posten kommer fra en adresse som har et annet domene fra det vi nettopp har indikert for deg, er det tydeligvis en uredelig melding. Vær imidlertid forsiktig også med noen «Små variasjoner, stavefeil eller åpenbare uoverensstemmelser (for eksempel kommer de fra en avsender som har et navn og etternavn opprettet ad hoc)»Som det samme betaler på denne informasjonssiden antyder.

Når du befinner deg foran en mistanke om hypertekstforbindelse, analysere lenken uten å åpne den: Hvis du leser e -posten fra en datamaskin, kan du passere markøren på toppen av lenken for å se den virkelige adressen i forhåndsvisning, mens du på mange smarttelefonmodeller kan være i stand til å se URL -en som lenken tilsvarer ved å lage et langvarig trykk på sistnevnte. Og som en «generell regel» når en betaling bestilles, må du sørge for at dette er legitimt: Du kan sjekke det ved å koble til det offisielle nettstedet til kroppen som meldingen ser ut til å komme fra (ved å skrive sin URL direkte i nettleseren i stedet for å åpne lenken fra mistenkelig kommunikasjon) og deretter få tilgang til Spid eller CIE.

Hvis du til tross for disse «undersøkelsene» ennå ikke har klart å forstå om den mottatte e -posten er farlig eller ikke, vet du at du kan videresende den til cert-agidBruke [email protected]@cer-gid.gov.it, for å motta hjelp.